Trend Micro обнаружила хакеров, использующих уязвимость «нулевого дня» в Java

Сотрудники компании Trend Micro, занимающейся созданием антивирусного ПО, объявили об обнаружении масштабной кибератаки, направленной на страну-члена НАТО и ведомство, решающее вопросы национальной безопасности, из США.

Главной особенностью замеченной атаки, выделяющей ее из ряда подобных, стало использование киберпреступниками уязвимости «нулевого дня» в среде Java. Благодаря ней, хакеры смогли получить доступ к персональным компьютерам жертв, посылая им электронные письма со ссылкой на вредоносный сайт. Переход по ссылке устанавливал вирус на ПК.

Специалисты антивирусной компании отметили, что за последние два года этот случай стал первым, когда хакеры обратились к уязвимости «нулевого дня» в Java.

Кроме нее, злоумышленники также использовали уязвимость CVE-2012-015 в ОС Windows. Об ее роли в процессе взлома умалчивается.

О том, что в языке Java содержится уязвимость, работниками Trend Micro немедленно была поставлена в известность корпорация Oracle – она занимается поддержкой и разработкой среды программирования. До создания противодействующих патчей сотрудники советуют не использовать на компьютерах Java.

Аналитики сообщают, что хакерская атака проводилась в рамках операции Pawn Storm, впервые выявленной еще несколько лет назад. Главной целью операции считается дипломатический и промышленный шпионаж, ее участники для совершения действий используют слабые места в Java.

Как утверждают специалисты, главные объекты атак Pawn Storm – посольства, предприятия военной промышленности, американские организации по вопросам национальной безопасности, информационные агентства, российские оппозиционные течения, сторонники нынешней украинской власти и вооруженные силы Украины.

События начала 2015 года стали свидетельством новой фазы операции Pawn Storm: были созданы сотни новых доменов, похожих на подлинные доменные имена других зарегистрированных представителей, активно развернули деятельность десятки серверов контрольно-командного назначения. Преступники группы также занимаются созданием поддельных сайтов, один из которых в начале года был обнаружен в Украине.

Рекомендуем по теме:

В отношении GeekBrains подан второй по счету коллективный иск за отказ вернуть деньги за курсы

Meta Playforms решила приостановить набор персонала из-за медленного роста

VK ведет переговоры о поглощении сервисов бронирования жилья

Wargaming успела продать российский бизнес до введения запрета

Honor свернул поставки смартфонов на российский рынок

Работа «белых хакеров» в России будет легализована

Собственник Avito не хочет продавать классифайд VK

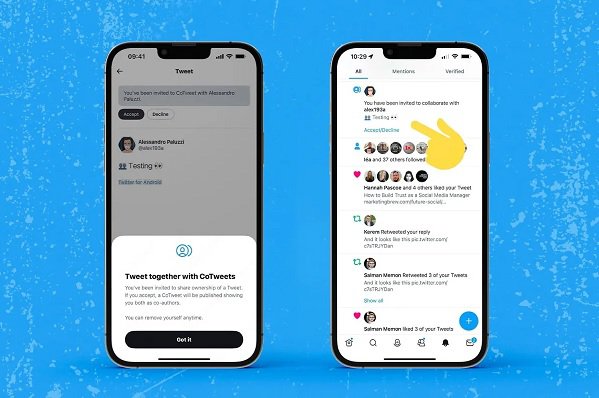

Twitter тестирует функцию совместного постинга

Pinterest и Twitch наказали за отказ от локализации данных